FBI mówi tak, ale czy powinieneś zastosować się do tej rady? A jeśli się do niej zastosujesz, czy wiesz, jak zrobić to bezpiecznie?

Rebootuj swój router! To jest rada wystawiona 25 maja 2018 r. przez jeden z najbardziej znanych na świecie organów ścigania: amerykańskie Federalne Biuro Śledcze (FBI). Ale czy powinieneś zastosować się do tej rady? A jeśli się do niej zastosujesz, czy wiesz, jak zrobić to bezpiecznie? Ten artykuł zawiera kilka odpowiedzi, zarówno długie i short.

Oto osiem krótkich odpowiedzi, dla tych, którzy już wiedzą, co router jest, co oznacza restart routera, i mają doświadczenie wykonując reset routera. Jeśli musisz odświeżyć swoją wiedzę na temat tego, co routery zrobić i jak one pasują do sieci, przewiń w dół do: What is a router?

- Co się dzieje? Aż 500,000 routerów w ponad 50 krajach zostało skompromitowanych przez złośliwe oprogramowanie o nazwie VPNFilter.

- Co mam zrobić? Ponowne uruchomienie routera – wyłącz go, odczekaj 30 sekund i włącz ponownie – pomoże pokonać to szczególne złośliwe oprogramowanie.

- Kogo dotyczy problem? Zagrożenie to dotyka głównie routery dla małych biur i biur domowych (SOHO). Lista modeli, o których wiadomo, że są zagrożone znajduje się na końcu artykułu.

- Co jeśli mój router nie znajduje się na liście? To może być nadal zagrożone VPNFilter, więc obecna rada jest dla wszystkich routerów SOHO, aby być reboot.

- Czy ponowne uruchomienie jest to samo co reset? NIE! Reset wymazuje informacje o konfiguracji i przywraca router do domyślnych ustawień fabrycznych. Nie należy resetować routera, chyba że wiesz, jak go skonfigurować i mają zapis informacji o konfiguracji, np. hasło administratora, SSID, i tak dalej (patrz reszta artykułu na więcej szczegółów).

- Co zrobić, jeśli mój router jest dostarczany przez mojego ISP? Powinieneś skontaktować się z nimi o instrukcje, jeśli nie zostały one już ostrzeżone i dostarczone instrukcje.

- Jakie inne środki obronne mogę podjąć? Rozważ aktualizację routera do najnowszej wersji oprogramowania, zmiana domyślnego hasła i wyłączenie zdalnej administracji. Na końcu artykułu znajduje się tabela z linkami do instrukcji wykonania tych czynności na znanych zagrożonych routerach, wraz z linkami, jak przywrócić je do ustawień fabrycznych.

- Czy ESET wykrywa to złośliwe oprogramowanie? Tak, jest ono wykrywane jako Linux/VPNFilter. ESET zaleca jednak ponowne uruchomienie routera – czytaj dalej, aby dowiedzieć się więcej.

Co to jest router?

Podczas gdy techno-snoby mogą sapać na myśl, że są jeszcze ludzie na planecie, którzy nie wiedzą, co to jest router, ja i tak zamierzam przedstawić krótki opis. Znam mnóstwo jasnych i dobrze wykształconych ludzi, którzy korzystali z Internetu w domu lub małej firmy za pośrednictwem routera od wielu lat, bez konieczności kiedykolwiek wiedzieć, co to jest lub jak to działa. Niektóre z tych osób są teraz w szoku, aby dowiedzieć się, że nie tylko jest ich router komputer, to komputer, który przestępcy mogą próbować wykorzystać na wiele sposobów.

Termin router pochodzi od faktu, że urządzenia te kierują ruch między sieciami: oni dosłownie trasy danych z jednego urządzenia cyfrowego do innego. Na przykład, gdy korzystasz z laptopa w domu, aby przeczytać pocztę elektroniczną, wiadomości zazwyczaj trafiają do laptopa za pośrednictwem urządzeń dostarczonych wraz z usługą internetową lub zakupionych podczas konfigurowania usługi internetowej.

Mimo że istnieje wiele możliwych konfiguracji sprzętu, większość obejmuje następujące funkcje: modem, router, punkt dostępu Wi-Fi (bezprzewodowy). Jak pokazano na tym schemacie, funkcje te mogą być wykonywane przez oddzielne urządzenia lub mogą być połączone w jednym pudełku:

Modem pobiera sygnał od dostawcy usług internetowych (ISP) i przekształca go w standardowy ruch sieciowy (Ethernet). Kiedy przychodzący e-mail dociera do routera, ten decyduje, gdzie go skierować. W „dawnych czasach” przed Wi-Fi nie byłoby kabel Ethernet idzie z routera (lub modemu / routera) do laptopa. Obecnie wiele domów i małych biur korzysta z połączeń bezprzewodowych. W takim przypadku ruch, taki jak poczta e-mail przychodząca do laptopa, tabletu lub smartfona, jest kierowany przez punkt dostępu bezprzewodowego.

(Większość dzisiejszych domowych i małych urządzeń biurowych obsługuje zarówno połączenia bezprzewodowe, jak i przewodowe, więc może istnieć przewód od routera do drukarki lub sieciowej pamięci masowej (NAS); wiele inteligentnych telewizorów korzysta z przewodowego połączenia przewodowego do przesyłania strumienia wideo z Internetu.)

Wyraźnie widać, że router wykonuje dużo pracy – obsługa ruchu, który waha się od poczty elektronicznej do surfowania po sieci, drukowania, przesyłania strumieniowego muzyki i wideo oraz umożliwienia gier online. Router to także sposób, w jaki większość urządzeń IoT (Internet of Things) łączy się z Internetem, takich jak inteligentne termostaty, systemy alarmowe i kamery bezpieczeństwa.

Aby wykonać całą tę pracę, potrzebna jest moc obliczeniowa. Dlatego routery ewoluowały, aby stać się wyspecjalizowanymi systemami komputerowymi w ich własnym prawie, co prowadzi nas do porady FBI o rebootingu routerów.

Co FBI powiedziało o routerach?

25 maja FBI wydało oświadczenie z tym nagłówkiem: „Zagraniczni aktorzy cybernetyczni celują w routery domowe i biurowe oraz urządzenia sieciowe na całym świecie”. Była to reakcja na odkrycie, że „cyberaktorzy” użyli złośliwego kodu (malware), aby skompromitować całą masę routerów i innych urządzeń, takich jak urządzenia NAS.

W tym kontekście, termin „kompromitacja” oznacza, że ci „cyberaktorzy” wykonali swój kod na urządzeniach ludzi bez ich zgody. To złośliwe oprogramowanie, które jest w stanie zbierać informacje przepływające przez urządzenie, ale może również uniemożliwić jego działanie, zostało nazwane VPNFilter przez badaczy z grupy Talos w Cisco (ich pierwszy raport na temat VPNFilter zawiera wiele szczegółów technicznych).

Na szczęście, część VPNFilter, która może być użyta do szpiegowania ruchu w routerze i/lub wyłączenia urządzenia, może być usunięta za pomocą klasycznego ruchu IT: wyłącz i włącz ponownie. Więc FBI wydał to zalecenie:

„FBI zaleca każdy właściciel małych biur i routerów domowych biur power cycle (reboot) urządzeń.”

Jak może wiesz, bootowanie jest termin techniczny do zasilania na urządzeniu komputerowym, a tym samym aktywacji podstawowego kodu, który jest przechowywany na chipach w urządzeniu. Pierwszym uruchamianym kodem jest ten, który jest przechowywany w tak zwanym „firmware”, co oznacza, że jest on uważany za część sprzętu. Pomyśl o kodzie w firmware jako trudny do zmiany (w niektórych przypadkach jest to praktycznie niemożliwe).

Kolejny kod, który działa w procesie bootowania jest ten, który został zapisany w czymś, co nazywamy pamięcią nieulotną, rodzaj pamięci, która zachowuje dane nawet wtedy, gdy urządzenie jest wyłączone. To różni się od pamięci lotnej, regularny rodzaj pamięci, która zostaje wyczyszczona, gdy wyłączyć komputer (lub cierpią z powodu awarii zasilania).

Pamiętaj, router jest komputerem, z oprogramowaniem układowym i pamięci, zarówno lotnych i nielotnych. Gdy router jest zagrożony przez złośliwe oprogramowanie VPNFilter, fragmenty złośliwego kodu są ładowane do pamięci lotnej. Ponowne uruchomienie lub cykl zasilania routera będzie oczyścić, że z, i to jest to, co FBI chciałoby you do.

Dla niektórych ludzi najprostszym sposobem na ponowne uruchomienie routera jest odłączyć zasilanie, poczekać 30 sekund, a następnie podłączyć go ponownie. Alternatywnie, nie może być on / off przełącznik z tyłu routera, w którym to przypadku można użyć, aby wyłączyć go, odczekać 30 sekund, a następnie włączyć go ponownie. Jednak nie należy tego robić, chyba że jesteś pewien, że przełącznik, którego używasz jest on/off switch.

Reboot vs. reset

Jak można być zdezorientowany o on/off switch? Niektóre routery mają wiele przełączników na nich; na przykład, router na moim biurku teraz ma „Wi-Fi” przycisk on / off, jak również przełącznik zasilania i coś, co nazywa się przycisk WPS. Ponadto, router może mieć przełącznik resetowania lub „Przywróć ustawienia fabryczne” przycisk. Resetowanie routera, a tym samym przywrócenie go do konfiguracji fabrycznej jest bardzo różni się od restartowania go.

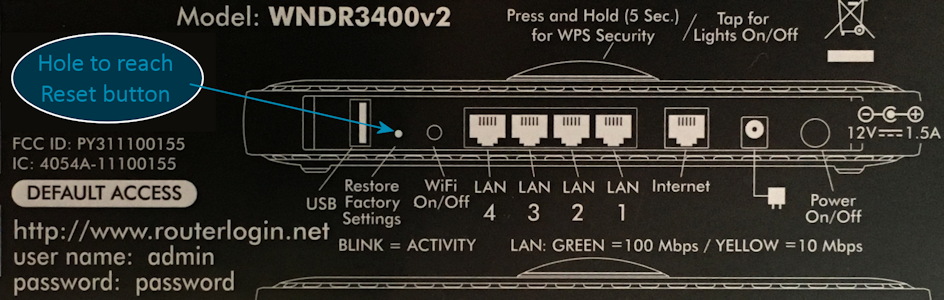

Wykonywanie reset będzie wymazać zarówno pamięci lotnej i nieulotnej pamięci. Ten ostatni jest, gdzie router przechowuje wszelkie zmiany wprowadzone do jego konfiguracji. Na przykład, większość routerów pochodzą z domyślną nazwę administratora i hasło, które należy zmienić, aby zapobiec atakom przejęcia go. Jak mogliby to zrobić? Ponieważ domyślne nazwy użytkowników i hasła są powszechnie znane. Są one często drukowane z tyłu routera i mogą być odkryte poprzez wyszukiwanie w Google na podstawie numeru modelu. Na przykład, na moim biurku mam Netgear WNDR3400:

Ten model, jak wiele innych, ma panel sterowania oparty na przeglądarce, że można użyć z komputera (zazwyczaj za pomocą adresu URL, jak http://192.168.1.1). Interfejs umożliwia zmianę ustawień, które są następnie zapisywane w pamięci nieulotnej routera. Mój panel sterowania routera wygląda tak:

Zauważ, że mam zamazane ustawienia dla nazwy użytkownika i hasła i SSID (nazwa punktu dostępu bezprzewodowego). Mam również zapisał je na kartce papieru tak, że kiedy zresetować router mogę ponownie wprowadzić ustawienia i przywrócić konfigurację.

Dlaczego chciałbym wykonać reset routera? Kiedy Twój router jest zagrożony przez złośliwe oprogramowanie VPNFilter, część kodu jest zapisana w pamięci nieulotnej, więc nie zniknie, gdy po prostu uruchomisz go ponownie. Ten pozostały kod pozwala urządzeniu dotrzeć do domeny internetowej po ponownym uruchomieniu i pobrać świeże złośliwe oprogramowanie do pamięci … z wyjątkiem FBI teraz kontroluje tę domenę. Tak więc, nawet jeśli nie usunąłeś kodu VPNFilter z pamięci nieulotnej, obecnie nie jest on w stanie pobrać świeżego złośliwego oprogramowania.

Jak wykonać reset routera?

Przejęcie kontroli nad domeną złośliwego oprogramowania nazywane jest „sinkholingiem” i było to sprytne działanie FBI. Jednakże, możesz zdecydować, że chcesz zresetować swój router tak czy inaczej. To powinno usunąć ostatni z VPNFilter kod z urządzenia.

Jak wykonać reset różni się w zależności od marki i modelu. Zdecydowanie sugeruję, aby przejść do strony internetowej producenta routera i uzyskać instrukcje stamtąd, specyficzne dla Twojego modelu. Zachowaj ostrożność, jeśli zdecydujesz się Google instrukcje dla urządzenia, ponieważ mogą być próby zatrucia wyników wyszukiwania odnoszących się do tego problemu. Możesz ograniczyć wyniki do stron znajdujących się na stronie producenta, używając parametru „site”, jak poniżej: Netgear WNDR3400 factory reset site:netgear.com.

To, co poniżej, jest ogólnym przewodnikiem, z którego korzystasz na własne ryzyko.

W przypadku wielu routerów operacja resetowania to coś więcej niż przerzucenie przełącznika, wiąże się z klasycznym „spinaczowym pogrzebaczem” i małym otworem na urządzeniu. Może to być określane w dokumentacji producenta jako „Restore Factory Settings” lub coś podobnego. Często jest to wydrukowane z tyłu urządzenia, wraz z wartościami domyślnymi, jak to:

Aby przystąpić do resetowania, najpierw upewnij się, że:

- Znasz domyślną nazwę użytkownika i hasło do urządzenia, ponieważ będziesz ich potrzebował, aby uzyskać dostęp do urządzenia po zresetowaniu.

- Zapisałeś wszystkie zmiany wprowadzone do ustawień fabrycznych, takich jak zmiana hasła routera, a także nazwę SSID sieci bezprzewodowej i hasło.

- Router jest włączony.

- Ostrzegłeś wszystkich, którzy korzystają z sieci, aby zapisać ich pracy.

- Router jest odłączony od Internetu (jeśli reset przywraca hasło routera do znanego domyślnego i router jest w Internecie, to natychmiast staje się miękkim celem).

Teraz chwyć swoje poking implement – wyprostowany spinacz, lub coś podobnego, jak pin masz z smartphone lub tablet do pop karty microSD lub SIM-tray – i wykonaj te trzy kroki, aby wykonać reset:

- Delikatnie włóż pokera do otworu resetowania, gdzie można poczuć, że depresji przycisk.

- Przytrzymaj przycisk w dół przez 10 sekund

- Release.

To spowoduje światła na routerze, aby błysnąć dużo, ale po minucie lub tak będą one ustabilizować. Jednak przed ponownym podłączeniem routera do Internetu należy zalogować się do routera, aby zmienić hasło administratora routera z domyślnego i dokonać innych zmian, takich jak ustawienie nazwy SSID sieci bezprzewodowej i hasła.

Podsumowanie

Podsumowanie: złośliwe oprogramowanie VPNFilter stanowi poważne zagrożenie dla bezpieczeństwa i dostępności sieci małych biur i biur domowych. Nawet jeśli nie używasz jednego z routerów z poniższej listy, musisz podjąć działania. Poniżej przedstawiamy minimalną reakcję:

- Jeśli router jest dostarczany przez dostawcę usług internetowych, wyłącz go i włącz ponownie, a następnie sprawdź, czy dostawca usług internetowych nie udzielił Ci dalszych porad.

- Jeśli jesteś właścicielem/posiadaczem routera, uruchom go ponownie, zmień domyślne hasło i sprawdź, czy producent routera udostępnia aktualizacje oprogramowania sprzętowego; jeśli tak, zainstaluj je.

Jeśli jesteś kimś, kto zna się na sprzęcie sieciowym może również chcesz zrobić następujące rzeczy:

- Odłącz router od Internetu i wykonać reset routera.

- Ponownie zainstaluj najnowszy firmware.

Dla ciągłej ochrony – i miejmy nadzieję, że to rozumie się samo przez się w tych dniach – musisz uruchomić renomowane oprogramowanie zabezpieczające na wszystkich swoich urządzeniach sieciowych, takich jak laptopy, komputery PC, Mac, tablety z systemem Android, smartfony i tak, nawet twój smart TV.

W dodatku, każdy powinien być na bieżąco z dalszymi wiadomościami na temat VPNFilter i innych złośliwych kodów, które celują w urządzenia podłączone do sieci. Mam nadzieję, że już śledzicie WeLiveSecurity. Mogę również polecić: Krebs On Security, Security Week, Bleeping Computer i Morning Cybersecurity.

Wreszcie, jeśli chcielibyście, aby wasz rząd zrobił więcej, aby zapobiec atakom takim jak ten w przyszłości – a jestem głęboko przekonany, że rządy mogłyby zrobić o wiele więcej – rozważcie wysłanie wiadomości do swoich wybranych przedstawicieli z żądaniem podjęcia działań.

Źródła

Linki do instrukcji i aktualizacji od producentów routerów, których dotyczy problem.

| Upgrade to factory defaults | Upgrade to latest firmware | Change default password | Disable remote admin | Advisory | |

|---|---|---|---|---|---|

| Linksys | Reset | Upgrade | Change | Disable | VPNFilter Malware Update |

| MikroTik | Reset | Upgrade | Change | Disable | VPNFilter official statement |

| NetGear | Reset | Upgrade | Change | Disable | Security Advisory for VPNFilter Malware on Some Routers |

| QNAP | Reset | Upgrade | Change | Disable | Security Advisory for VPNFilter Malware |

| TP-Link | Reset | Upgrade | Change | Disable | VPNFilter Malware Security |

Lista modeli routerów, o których wiadomo, że są zagrożone (ale może być ich więcej)

Linksys: E1200, E2500, WRVS4400N

Mikrotik Routery Wersje dla Cloud Core Routers: 1016, 1036, 1072

Netgear: DGN2200, R6400, R7000, R8000, WNR1000, WNR2000

QNAP: TS251, TS439 Pro, inne urządzenia QNAP NAS z oprogramowaniem QTS

TP-LINK: R600VPN

Więcej artykułów o routerach na WeLiveSecurity:

Pięć sposobów na sprawdzenie, czy Twój router jest skonfigurowany bezpiecznie

Jak zabezpieczyć router, aby zapobiec zagrożeniom IoT?

Zabezpiecz swój router: How to help help prevent the next internet takedown

Password-stealing security hole discovered in many Netgear routers

FTC IoT privacy and security push points out D-Link router and webcam flaws

CERT warns Netgear routers can be easily exploited

900,000 Germans knocked offline, as critical router flawed exploited