Kali Linux est une distribution Linux dérivée de Debian qui est maintenue par Offensive Security. Elle a été développée par Mati Aharoni et Devon Kearns. Kali Linux est un système d’exploitation spécialement conçu pour les analystes réseau, les testeurs de pénétration, ou en termes simples, il est destiné à ceux qui travaillent sous l’égide de la cybersécurité et de l’analyse.

Le site officiel de Kali Linux est Kali.org. Il a gagné sa popularité lorsqu’il a été pratiquement utilisé dans la série Mr. Robot. Il n’a pas été conçu à des fins générales, il est censé être utilisé par des professionnels ou par ceux qui savent comment faire fonctionner Linux/Kali. Pour savoir comment installer Kali Linux, consultez sa documentation officielle.

Parfois, nous devons automatiser nos tâches tout en effectuant des tests de pénétration ou du piratage, car il pourrait y avoir des milliers de conditions et de charges utiles à tester et les tester manuellement est une tâche difficile, Donc, pour augmenter l’efficacité du temps, nous utilisons des outils qui viennent pré-packed avec Kali Linux. Ces outils permettent non seulement de gagner du temps, mais aussi de capturer des données précises et de produire des résultats spécifiques. Kali Linux est livré avec plus de 350 outils qui pourraient être utiles pour le piratage ou les tests de pénétration. Nous avons ici la liste des outils importants de Kali Linux qui pourraient sauver beaucoup de votre temps et de vos efforts.

Nmap

Nmap est un scanner réseau open-source qui est utilisé pour recon/scanner les réseaux. Il est utilisé pour découvrir les hôtes, les ports et les services ainsi que leurs versions sur un réseau. Il envoie des paquets à l’hôte, puis analyse les réponses afin de produire les résultats souhaités. Il peut même être utilisé pour la découverte des hôtes, la détection des systèmes d’exploitation ou l’analyse des ports ouverts. C’est l’un des outils de reconnaissance les plus populaires.

Pour utiliser nmap :

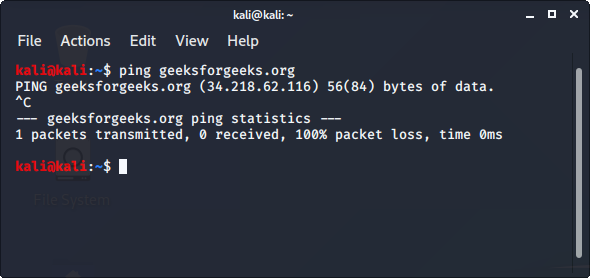

- Ping l’hôte avec la commande ping pour obtenir l’adresse IP

ping hostname

- Ouvrir le terminal et y saisir la commande suivante :

nmap -sV ipaddress

- Remplacez l’adresse IP par l’adresse IP de l’hôte que vous voulez analyser.

- Il affichera tous les détails capturés de l’hôte.

Pour en savoir plus, vous pouvez lire la suite ici .

Burp Suite

Burp Suite est l’un des logiciels de test de sécurité des applications web les plus populaires. Il est utilisé comme un proxy, donc toutes les demandes du navigateur avec le proxy passent par lui. Et comme la demande passe par la suite burp, il nous permet d’apporter des modifications à ces demandes en fonction de notre besoin, ce qui est bon pour tester les vulnérabilités comme XSS ou SQLi ou même toute vulnérabilité liée au web.

Kali Linux est livré avec l’édition communautaire de burp suite qui est gratuite, mais il existe une édition payante de cet outil connu sous le nom de burp suite professional qui a beaucoup beaucoup de fonctions par rapport à l’édition communautaire de burp suite.

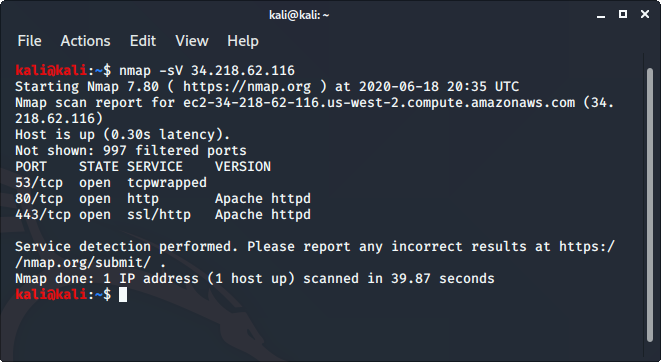

Pour utiliser burpsuite:

- Lisez ceci pour apprendre à configurer burp suite.

- Ouvrez un terminal et tapez-y « burpsuite ».

- Allez dans l’onglet Proxy et activez le commutateur intercepteur.

- Visitez maintenant n’importe quelle URL et on pourrait voir que la requête est capturée.

Wireshark

Wireshark est un outil de sécurité réseau utilisé pour analyser ou travailler avec les données envoyées sur un réseau. Il est utilisé pour analyser les paquets transmis sur un réseau. Ces paquets peuvent contenir des informations comme l’IP source et l’IP destination, le protocole utilisé, les données et certains en-têtes. Les paquets ont généralement une extension « .pcap » qui peut être lue à l’aide de l’outil Wireshark. Lisez ceci pour apprendre comment installer et configurer Wireshark.

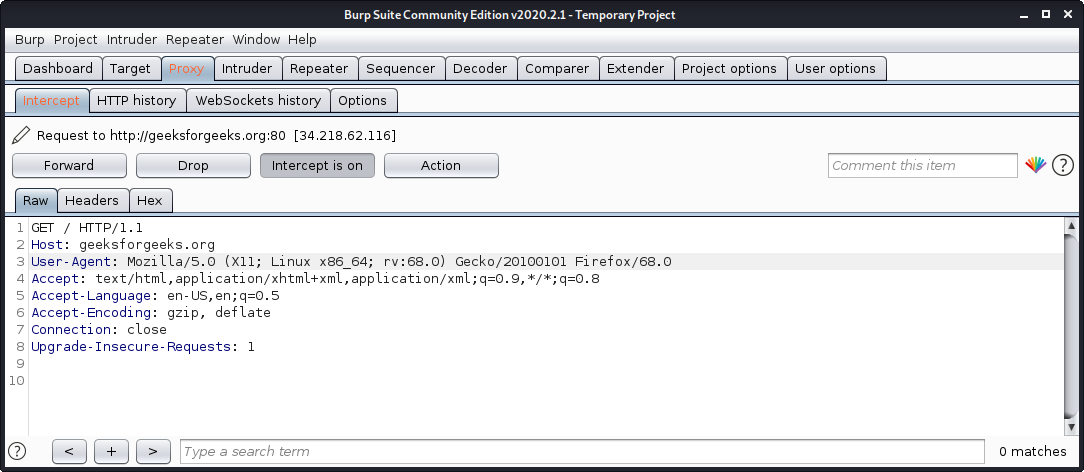

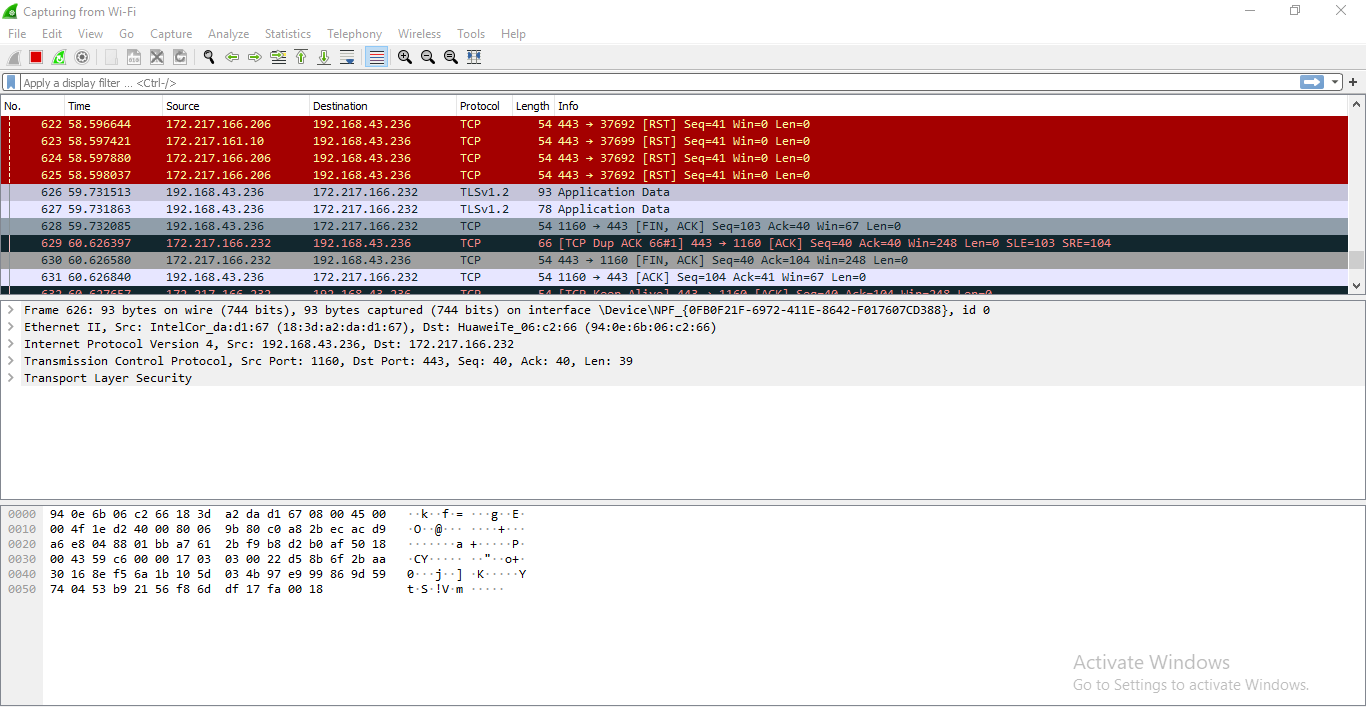

Pour utiliser Wireshark:

- Ouvrir Wireshark et télécharger un fichier pcap de démonstration à partir d’ici

- Appuyer sur « ctrl+o » pour ouvrir un fichier pcap dans Wireshsark.

- On peut maintenant voir qu’il affiche la liste des paquets ainsi que les en-têtes de ces paquets.

metasploit Framework

Metasploit est un outil open-source qui a été conçu par Rapid7 technologies. C’est l’un des frameworks de tests de pénétration les plus utilisés au monde. Il est livré emballé avec de nombreux exploits pour exploiter les vulnérabilités sur un réseau ou des systèmes d’exploitation. Metasploit fonctionne généralement sur un réseau local mais nous pouvons utiliser Metasploit pour des hôtes sur Internet en utilisant le « port forwarding ». Fondamentalement, Metasploit est un outil basé sur CLI mais il a même un paquet GUI appelé « armitage » qui rend l’utilisation de Metasploit plus pratique et réalisable.

Pour utiliser metasploit:

- Metasploit est livré pré-installé avec Kali Linux

- Il suffit d’entrer « msfconsole » dans le terminal.

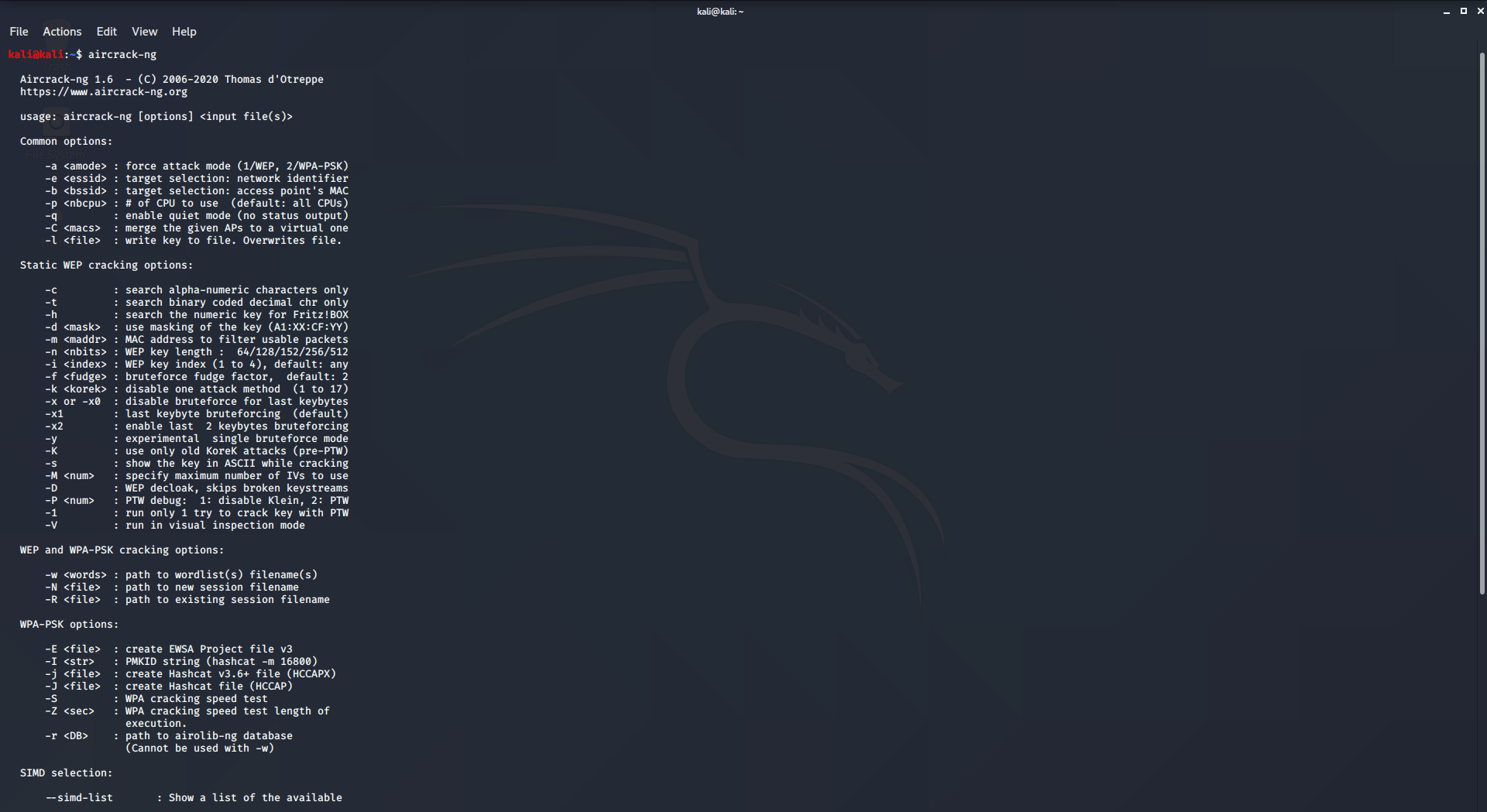

aircrack-ng

Aircrack est un renifleur de paquets tout en un, un craqueur WEP et WPA/WPA2, un outil d’analyse et un outil de capture de hash. C’est un outil utilisé pour le piratage wifi. Il aide à capturer le paquet et à en lire les hashs et même à craquer ces hashs par diverses attaques comme les attaques par dictionnaire. Il prend en charge presque toutes les dernières interfaces sans fil.

Pour utiliser aircrack-ng:

- aircrack-ng est livré pré-compilé avec Kali Linux.

- Il suffit de taper aircrack-ng dans le terminal pour l’utiliser.

6. Netcat

Netcat est un outil réseau utilisé pour travailler avec les ports et effectuer des actions comme le balayage de port, l’écoute de port ou la redirection de port. Cette commande est même utilisée pour le débogage réseau ou même le test de démons réseau. Cet outil est considéré comme le couteau suisse des outils réseau. Il pourrait même être utilisé pour faire le fonctionnement lié aux sockets TCP, UDP ou UNIX-domain ou pour ouvrir des connexions distantes et bien plus encore.

Pour utiliser netcat :

- Netcat est préinstallé avec Kali Linux.

- Il suffit de taper « nc » ou « netcat » dans le terminal pour utiliser l’outil.

- Pour effectuer l’écoute de port, tapez les commandes suivantes dans 2 terminaux différents.

nc -l -p 1234

nc 127.0.0.1 1234

Lisez ceci pour plus d’informations ragarding netcat tool.

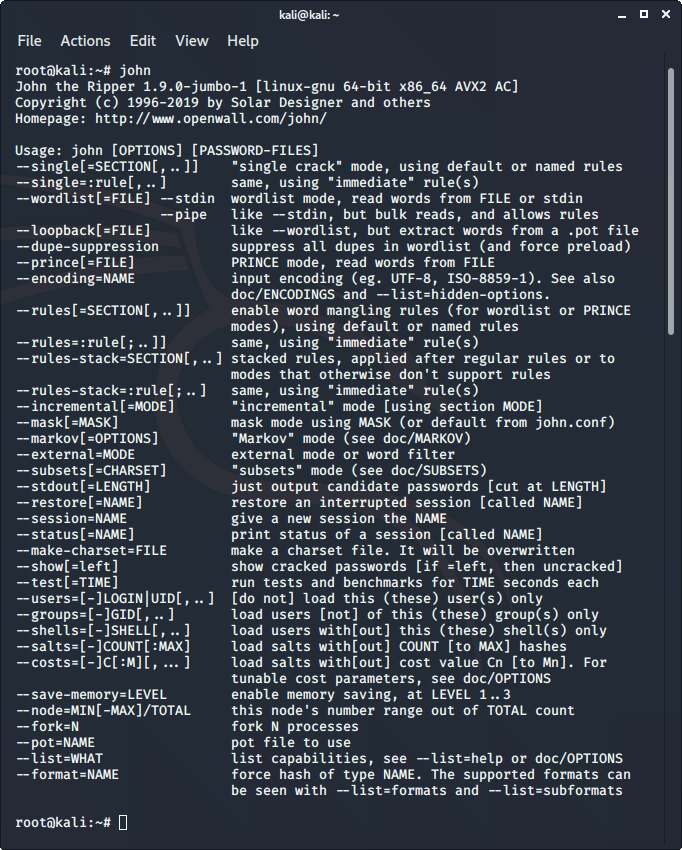

John the Ripper

John the Ripper est un excellent outil pour craquer les mots de passe en utilisant certaines attaques brute for célèbres comme l’attaque par dictionnaire ou l’attaque par liste de mots personnalisée, etc. Il est même utilisé pour craquer les hachages ou les mots de passe pour les fichiers zippés ou compressés et même les fichiers verrouillés ainsi. Il a de nombreuses options disponibles pour craquer les hachages ou les mots de passe.

Pour utiliser John the Ripper:

- John the ripper est livré pré-installé dans Kali Linux.

- Il suffit de taper « john » dans le terminal pour utiliser l’outil.

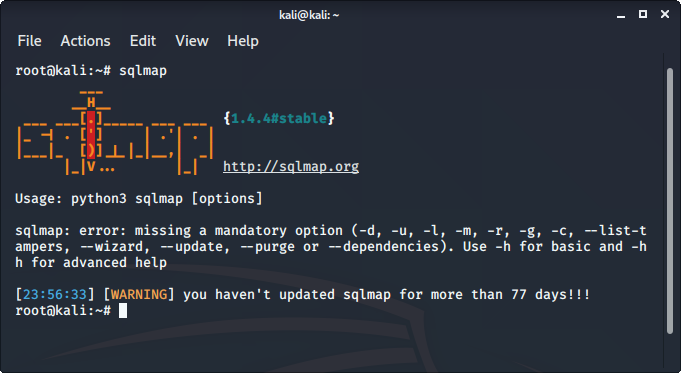

sqlmap

sqlmap est l’un des meilleurs outils pour réaliser des attaques par injection SQL. Il automatise simplement le processus de test d’un paramètre pour l’injection SQL et automatise même le processus d’exploitation du paramètre vulnérable. C’est un excellent outil car il détecte la base de données de lui-même donc nous devons juste fournir une URL pour vérifier si le paramètre dans l’URL est vulnérable ou non, nous pourrions même utiliser le fichier demandé pour vérifier les paramètres POST.

Pour utiliser l’outil sqlmap:

- sqlmap est préinstallé dans Kali Linux

- Il suffit de taper sqlmap dans le terminal pour utiliser l’outil.

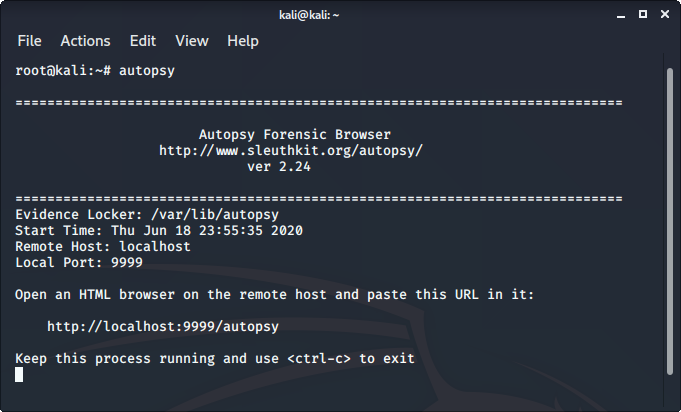

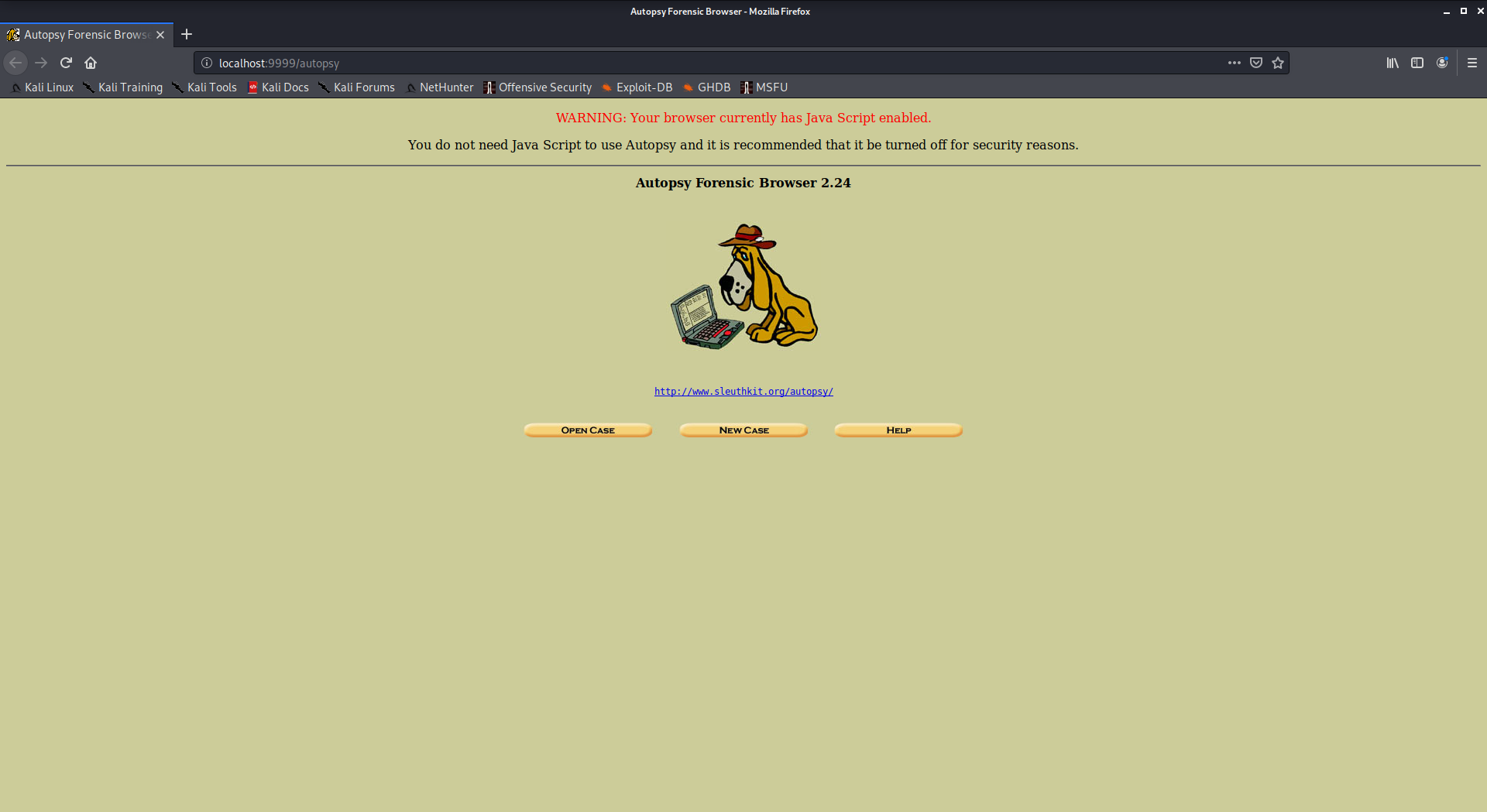

Autopsie

L’autopsie est un outil de criminalistique numérique qui est utilisé pour recueillir les informations de la criminalistique. Ou en d’autres termes, cet outil est utilisé pour enquêter sur les fichiers ou les journaux afin de savoir ce qui a été fait exactement avec le système. Il pourrait même être utilisé comme un logiciel de récupération pour récupérer les fichiers d’une carte mémoire ou d’un lecteur stylo.

Pour utiliser l’outil autopsy :

- Autopsy est préinstallé dans Kali Linux

- Il suffit de taper « autopsy » dans le terminal.

- Maintenant visitez http://localhost:9999/autopsy afin d’utiliser l’outil.

Social Engineering Toolkit

Social Engineering Toolkit est une collection d’outils qui pourraient être utilisés pour effectuer des attaques d’ingénierie sociale. Ces outils utilisent et manipulent le comportement humain pour collecter des informations. c’est un excellent outil pour hameçonner les sites web même.

Pour utiliser Social Engineering Toolkit

- Social Engineering Toolkit est préinstallé avec Kali Linux

- Il suffit de taper « setoolkit » dans le terminal.

- Accordez vous aux termes et conditions pour commencer à utiliser la boîte à outils d’ingénierie sociale.