Le FBI dit oui mais faut-il suivre ce conseil ? Et si vous le suivez, savez-vous comment le faire en toute sécurité ?

Redémarrez votre routeur ! C’est le conseil émis le 25 mai 2018 par l’un des organismes d’application de la loi les plus connus au monde : le Federal Bureau of Investigation (FBI) américain. Mais faut-il suivre ce conseil ? Et si vous le suivez, savez-vous comment le faire en toute sécurité ? Cet article apporte des réponses, à la fois longues et courtes.

Voici huit réponses courtes, pour ceux qui savent déjà ce qu’est un routeur, ce que signifie un redémarrage de routeur, et qui ont l’expérience de la réinitialisation d’un routeur. Si vous avez besoin de rafraîchir vos connaissances sur ce que font les routeurs et comment ils s’intègrent à votre réseau, faites défiler la page : Qu’est-ce qu’un routeur ?

- Qu’est-ce qui se passe ? Pas moins de 500 000 routeurs dans plus de 50 pays se sont avérés compromis par un logiciel malveillant surnommé VPNFilter.

- Que dois-je faire ? Le redémarrage de votre routeur – l’éteindre, attendre 30 secondes, le rallumer – aidera à vaincre ce logiciel malveillant particulier.

- Qui est concerné ? Cette menace affecte principalement les routeurs des petits bureaux et des bureaux à domicile (SOHO). Une liste des modèles connus pour être impactés se trouve à la fin de l’article.

- Et si mon routeur ne figure pas sur la liste ? Il peut encore être menacé par VPNFilter, donc le conseil actuel est de redémarrer tous les routeurs SOHO.

- Un redémarrage est-il la même chose qu’une réinitialisation ? NON ! Une réinitialisation efface les informations de configuration et ramène le routeur aux valeurs d’usine par défaut. Ne réinitialisez pas votre routeur à moins de savoir comment le configurer et d’avoir un enregistrement des informations de configuration, par exemple le mot de passe administrateur, le SSID, etc. (voir le reste de l’article pour plus de détails).

- Que se passe-t-il si mon routeur est fourni par mon FAI ? Vous devez les contacter pour obtenir des instructions s’ils ne vous ont pas déjà alerté et fourni des instructions.

- Quelles autres mesures défensives puis-je prendre ? Pensez à mettre à jour votre routeur avec le dernier firmware, à changer le mot de passe par défaut et à désactiver l’administration à distance. À la fin de l’article se trouve un tableau de liens vers des instructions pour effectuer ce travail sur les routeurs à risque connus, ainsi que des liens sur la façon de les réinitialiser à leurs valeurs d’usine par défaut.

- Est-ce qu’ESET détecte ce malware ? Oui, il est détecté comme étant Linux/VPNFilter. Cependant, ESET recommande d’aller de l’avant et de redémarrer votre routeur – lisez la suite pour plus de détails.

Qu’est-ce qu’un routeur ?

Alors que les techno-snobs peuvent souffler à l’idée qu’il y a encore des gens sur la planète qui ne savent pas ce qu’est un routeur, je vais quand même fournir une brève description. Je connais beaucoup de personnes brillantes et instruites qui utilisent l’Internet chez elles ou dans leur petite entreprise via un routeur depuis de nombreuses années sans jamais avoir besoin de savoir ce qu’est un routeur ou comment il fonctionne. Certaines de ces personnes sont maintenant choquées d’apprendre que, non seulement leur routeur est un ordinateur, mais que c’est un ordinateur que des criminels peuvent essayer d’exploiter de nombreuses façons.

Le terme routeur vient du fait que ces appareils dirigent le trafic entre les réseaux : ils acheminent littéralement les données d’un appareil numérique à un autre. Par exemple, lorsque vous utilisez votre ordinateur portable à la maison pour lire votre courrier électronique, les messages parviennent généralement à votre ordinateur portable par le biais d’un équipement fourni avec votre service Internet, ou que vous avez acheté lorsque vous avez configuré le service Internet.

Bien qu’il existe de nombreuses configurations d’équipement possibles, la plupart comprennent les fonctions suivantes : modem, routeur, point d’accès Wi-Fi (sans fil). Comme le montre ce schéma, ces fonctions peuvent être assurées par des appareils distincts, ou être combinées dans un seul boîtier :

Le modem prend le signal de votre FAI (fournisseur d’accès à Internet) et le convertit en trafic réseau standard (Ethernet). Lorsque votre courrier entrant atteint le routeur, celui-ci décide où le diriger. Autrefois, avant le Wi-Fi, un câble Ethernet reliait votre routeur (ou modem/routeur) à votre ordinateur portable. Aujourd’hui, de nombreux foyers et petits bureaux utilisent des connexions sans fil. Dans ce cas, le trafic, comme cet e-mail arrivant sur votre ordinateur portable, ou votre tablette, ou votre smartphone, est acheminé par le point d’accès sans fil.

(La plupart des équipements de connexion Internet actuels des foyers et des petits bureaux prennent en charge les connexions sans fil et filaires, il peut donc y avoir un fil allant de votre routeur à votre imprimante ou à un stockage en réseau (NAS) ; de nombreux téléviseurs intelligents utilisent une connexion filaire acheminée pour diffuser des vidéos depuis Internet.)

Il est clair que votre routeur fait beaucoup de travail : il gère le trafic qui va du courrier électronique à la navigation sur le Web, en passant par l’impression, la diffusion de musique et de vidéos en continu et l’activation des jeux en ligne. Un routeur est également la façon dont la plupart des appareils IoT (Internet des objets) se connectent à Internet, des choses comme les thermostats intelligents, les systèmes d’alarme et les caméras de sécurité.

Pour effectuer tout ce travail, une puissance de calcul est nécessaire. C’est pourquoi les routeurs ont évolué pour devenir des systèmes informatiques spécialisés à part entière ; ce qui nous amène au conseil du FBI sur le redémarrage des routeurs.

Que dit le FBI à propos des routeurs ?

Le 25 mai, le FBI a publié un communiqué avec ce titre : « Les cyberacteurs étrangers ciblent les routeurs domestiques et professionnels et les appareils en réseau dans le monde entier ». C’était en réponse à la découverte que des « cyberacteurs » avaient utilisé un code malveillant (malware) pour compromettre tout un tas de routeurs et d’autres équipements, comme des dispositifs NAS.

Dans ce contexte, le terme « compromettre » signifie que ces « cyberacteurs » ont exécuté leur code sur les appareils des gens sans leur permission. Ce logiciel malveillant, qui a la capacité de collecter des informations circulant dans l’appareil mais qui peut également rendre l’appareil inopérant, a été surnommé VPNFilter par les chercheurs du groupe de renseignement sur les menaces Talos de Cisco (leur premier rapport sur VPNFilter contient de nombreux détails techniques).

Heureusement, la partie de VPNFilter qui pourrait être utilisée pour espionner le trafic de votre routeur, et/ou désactiver l’appareil, peut être supprimée avec ce geste informatique classique : l’éteindre et le rallumer. Le FBI a donc émis cette recommandation :

« Le FBI recommande à tout propriétaire de routeurs de petits bureaux et de bureaux à domicile d’amorcer (rebooter) les appareils. »

Comme vous le savez peut-être, l’amorçage est le terme technique pour mettre sous tension un appareil informatique, activant ainsi le code de base qui est stocké sur les puces de l’appareil. Le tout premier code à s’exécuter est celui stocké dans ce que nous appelons le « firmware », ce qui signifie qu’il est considéré comme faisant partie du matériel. Considérez le code dans le microprogramme comme difficile à modifier (dans certains cas, il est pratiquement impossible).

Le code suivant qui s’exécute dans le processus de démarrage est celui qui a été stocké dans ce qu’on appelle la mémoire non volatile, un type de mémoire qui conserve les données même lorsque l’appareil est éteint. Cela diffère de la mémoire volatile, le type de mémoire ordinaire qui est effacé lorsque vous éteignez votre ordinateur (ou que vous subissez une coupure de courant).

Rappelez-vous que votre routeur est un ordinateur, avec un micrologiciel et une mémoire, à la fois volatile et non volatile. Lorsqu’un routeur est compromis par le malware VPNFilter, des morceaux de code malveillant sont chargés dans la mémoire volatile. Le redémarrage ou la mise sous tension de votre routeur efface tout cela, et c’est ce que le FBI aimerait que vous fassiez.

Pour certaines personnes, le moyen le plus simple de redémarrer le routeur est de débrancher l’alimentation, d’attendre 30 secondes, puis de le rebrancher. Il se peut également qu’il y ait un interrupteur marche/arrêt à l’arrière du routeur, auquel cas vous pouvez l’utiliser pour l’éteindre, attendre 30 secondes, puis le rallumer. Cependant, vous ne devriez pas faire cela à moins d’être sûr que l’interrupteur que vous utilisez est l’interrupteur marche/arrêt.

Reboot vs. reset

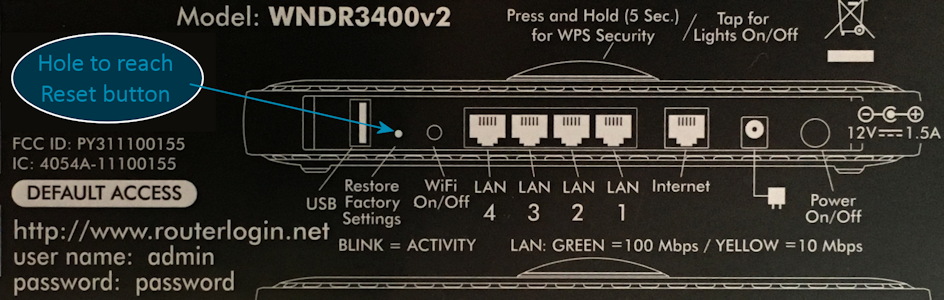

Comment pouvez-vous être confus au sujet de l’interrupteur marche/arrêt ? Certains routeurs ont plusieurs interrupteurs sur eux ; par exemple, le routeur qui se trouve sur mon bureau en ce moment a un bouton marche/arrêt » Wi-Fi » ainsi qu’un interrupteur d’alimentation et quelque chose appelé un bouton WPS. Votre routeur peut également être équipé d’un bouton de réinitialisation ou d’un bouton « Restore Factory Settings ». Réinitialiser votre routeur et ainsi le ramener à la configuration d’usine est très différent de le redémarrer.

La réalisation d’une réinitialisation efface à la fois la mémoire volatile et la mémoire non volatile. Cette dernière est l’endroit où votre routeur stocke toutes les modifications que vous avez apportées à sa configuration. Par exemple, la plupart des routeurs sont livrés avec un nom d’administrateur et un mot de passe par défaut que vous devez modifier pour éviter que des attaquants ne s’en emparent. Comment peuvent-ils le faire ? Parce que les noms d’utilisateur et les mots de passe par défaut sont largement connus. Ils sont souvent imprimés à l’arrière du routeur et peuvent être découverts par une recherche Google à partir de votre numéro de modèle. Par exemple, sur mon bureau, j’ai un Netgear WNDR3400:

Ce modèle, comme beaucoup d’autres, possède un panneau de contrôle basé sur un navigateur que vous pouvez utiliser depuis votre ordinateur (généralement en utilisant une URL comme http://192.168.1.1). L’interface vous permet de modifier tous les paramètres qui sont ensuite enregistrés dans la mémoire non volatile du routeur. Le panneau de contrôle de mon routeur ressemble à ceci :

Notez que j’ai estompé les paramètres du nom d’utilisateur et du mot de passe ainsi que du SSID (le nom du point d’accès sans fil). Je les ai également notés sur un morceau de papier afin que, lorsque je réinitialise le routeur, je puisse saisir à nouveau les paramètres et restaurer la configuration.

Pourquoi voudrais-je effectuer une réinitialisation du routeur ? Lorsque votre routeur est compromis par le logiciel malveillant VPNFilter, une partie du code est inscrite dans la mémoire non volatile, de sorte qu’il ne disparaît pas lorsque vous redémarrez simplement. Le code restant permet à l’appareil d’accéder à un domaine Web après un redémarrage et de télécharger un nouveau malware en mémoire… sauf que le FBI contrôle désormais ce domaine. Ainsi, même si vous n’avez pas supprimé le code VPNFilter de la mémoire non volatile, il est actuellement empêché de télécharger de nouveaux logiciels malveillants.

Comment effectuer une réinitialisation du routeur ?

Prendre le contrôle d’un domaine de logiciels malveillants est appelé « sinkholing » et c’était un travail intelligent du FBI. Cependant, vous pouvez décider que vous voulez réinitialiser votre routeur de toute façon. Cela devrait supprimer le dernier code VPNFilter de l’appareil.

La façon dont vous effectuez la réinitialisation varie selon la marque et le modèle. Je vous suggère fortement d’aller sur le site Web du fabricant du routeur et d’obtenir les instructions à partir de là, spécifiques à votre modèle. Faites preuve de prudence si vous décidez de chercher sur Google les instructions relatives à votre appareil, car il peut y avoir des tentatives d’empoisonnement des résultats de recherche relatifs à cette question. Vous pouvez limiter les résultats aux pages trouvées sur le site Web du fabricant en utilisant le paramètre « site » comme ceci : Netgear WNDR3400 factory reset site:netgear.com.

Ce qui suit est un guide générique que vous utilisez à vos risques et périls.

Pour de nombreux routeurs, l’opération de réinitialisation ne se limite pas à actionner un interrupteur, elle implique le classique » tisonnier trombone » et un petit trou sur l’appareil. Cette opération peut être désignée dans la documentation du fabricant par « Restaurer les paramètres d’usine » ou quelque chose de similaire. Elle est souvent imprimée au dos de l’appareil, avec les valeurs par défaut, comme ceci :

Pour procéder à la réinitialisation, assurez-vous d’abord :

- Vous connaissez le nom d’utilisateur et le mot de passe par défaut de l’appareil, car vous en aurez besoin pour accéder à l’appareil après la réinitialisation.

- Vous avez enregistré les ajustements que vous avez apportés aux paramètres d’usine, comme la modification du mot de passe du routeur, ainsi que le nom et le mot de passe du SSID sans fil.

- Le routeur est sous tension.

- Vous avez averti toutes les personnes qui utilisent le réseau de sauvegarder leur travail.

- Le routeur est déconnecté d’internet (si la réinitialisation ramène le mot de passe du routeur à un défaut connu et que le routeur est sur internet, il devient instantanément une cible facile).

Maintenant, prenez votre outil de piqûre – un trombone redressé, ou quelque chose de similaire, comme l’épingle que vous avez obtenue avec votre smartphone ou votre tablette pour faire sauter la carte microSD ou le tiroir SIM – et suivez ces trois étapes pour effectuer la réinitialisation :

- Insérez doucement le tisonnier dans le trou de réinitialisation où vous pouvez le sentir appuyer sur un bouton.

- Maintenez le bouton enfoncé pendant 10 secondes

- Relâchez.

Ceci fera clignoter beaucoup les lumières du routeur, mais après une minute environ, elles se calmeront. Cependant, avant de reconnecter le routeur à Internet, vous devez vous connecter au routeur pour changer le mot de passe administrateur du routeur par rapport à la valeur par défaut et effectuer d’autres modifications, comme la définition du nom et du mot de passe du SSID sans fil.

Résumé

Résumé : le malware VPNFilter constitue une menace sérieuse pour la sécurité et la disponibilité des réseaux des petits bureaux et des bureaux à domicile. Même si vous n’utilisez pas l’un des routeurs de la liste ci-dessous, vous devez prendre des mesures. Voici la réponse minimale à apporter :

- Si votre routeur est fourni par votre FAI, éteignez-le puis rallumez-le, puis vérifiez si votre FAI vous donne d’autres conseils.

- Si vous possédez/maintenez un routeur, redémarrez-le, changez le mot de passe par défaut et vérifiez si des mises à jour du micrologiciel sont disponibles auprès du fabricant du routeur ; si oui, installez-les.

Si vous êtes quelqu’un qui s’y connaît en matériel réseau, vous pouvez aussi faire ce qui suit :

- Déconnectez votre routeur d’internet et effectuez une réinitialisation du routeur.

- Réinstallez le micrologiciel le plus récent.

Pour une protection continue – et, espérons-le, cela va sans dire de nos jours – vous devez exécuter un logiciel de sécurité réputé sur tous vos appareils en réseau comme les ordinateurs portables, les PC, les Mac, les tablettes Android, les smartphones et, oui, même votre télévision intelligente.

En outre, tout le monde devrait rester à l’écoute des nouvelles concernant VPNFilter et d’autres codes malveillants qui ciblent les appareils connectés au réseau. J’espère que vous suivez déjà WeLiveSecurity. Je peux également vous recommander : Krebs On Security, Security Week, Bleeping Computer et Morning Cybersecurity.

Enfin, si vous souhaitez que votre gouvernement en fasse plus pour prévenir des attaques de ce type à l’avenir – et je crois fermement que les gouvernements pourraient en faire beaucoup plus – pensez à envoyer un message à vos représentants élus pour exiger des mesures.

Ressources

Liens vers les instructions et les mises à jour des fournisseurs de routeurs concernés.

| Réinitialiser aux paramètres d’usine par défaut | Mettre à niveau vers le dernier firmware | Changer le mot de passe par défaut | Désactiver l’administration à distance | Advisory | |

|---|---|---|---|---|---|

| Linksys | Réinitialiser | Mettre à niveau | Modifier | Désactiver | Mise à jour du malware VPNFilter |

| MikroTik | Réinitialisation | Mise à niveau | Modification | Désactivation | VPNFilter déclaration officielle | NetGear | Réinitialisation | Mise à niveau | Modification | Désactivation | Avis de sécurité concernant le malware VPNFilter sur certains routeurs |

| QNAP | Réinitialisation | Mise à niveau | Modification | Désactivation | Avis de sécurité concernant le malware VPNFilter | TP-.Link | Réinitialiser | Mise à niveau | Changer | Désactiver | VPNFilter Malware Security |

Liste des modèles de routeurs connus pour être à risque (mais il pourrait y en avoir plus)

Linksys : E1200, E2500, WRVS4400N

Mikrotik Routeros Versions pour les routeurs Cloud Core : 1016, 1036, 1072

Netgear : DGN2200, R6400, R7000, R8000, WNR1000, WNR2000

QNAP : TS251, TS439 Pro, autres périphériques NAS QNAP exécutant le logiciel QTS

TP-LINK : R600VPN

Plus d’articles sur les routeurs sur WeLiveSecurity:

Cinq façons de vérifier si votre routeur est configuré de manière sécurisée

Comment sécuriser votre routeur pour prévenir les menaces IoT ?

Sécuriser votre routeur : Comment aider à prévenir le prochain démantèlement d’Internet

La faille de sécurité de vol de mot de passe a été découverte dans de nombreux routeurs Netgear

La FTC IoT privacy and security push pointe du doigt les failles des routeurs et des webcams D-Link

Le CERT avertit que les routeurs Netgear peuvent être facilement exploités

900 000 Allemands mis hors ligne, car une faille critique du routeur est exploitée

.