Kali Linux ist eine von Debian abgeleitete Linux-Distribution, die von Offensive Security betreut wird. Sie wurde von Mati Aharoni und Devon Kearns entwickelt. Kali Linux ist ein speziell entwickeltes Betriebssystem für Netzwerkanalysten, Penetrationstester, oder in einfachen Worten, es ist für diejenigen, die unter dem Dach der Cybersicherheit und Analyse arbeiten.

Die offizielle Website von Kali Linux ist Kali.org. Es erlangte seine Popularität, als es praktisch in der Serie Mr. Robot eingesetzt wurde. Es wurde nicht für allgemeine Zwecke entwickelt, sondern ist für Profis gedacht oder für diejenigen, die wissen, wie man Linux/Kali bedient. Um zu erfahren, wie man Kali Linux installiert, lesen Sie die offizielle Dokumentation.

Manchmal müssen wir unsere Aufgaben automatisieren, wenn wir Penetrationstests oder Hacking durchführen, da es Tausende von Bedingungen und Nutzlasten zu testen gibt und das manuelle Testen eine schwierige Aufgabe ist, um die Zeiteffizienz zu erhöhen, verwenden wir Tools, die mit Kali Linux vorinstalliert sind. Diese Tools sparen nicht nur unsere Zeit, sondern erfassen auch die genauen Daten und geben das spezifische Ergebnis aus. Kali Linux wird mit mehr als 350 Tools ausgeliefert, die für Hacking oder Penetrationstests nützlich sein können. Hier haben wir eine Liste wichtiger Kali Linux-Tools, die Ihnen viel Zeit und Mühe ersparen können.

Nmap

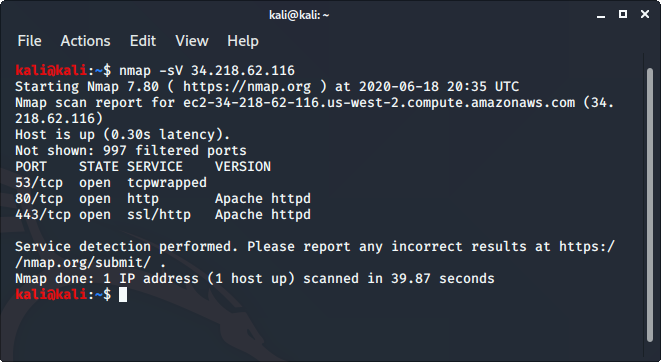

Nmap ist ein Open-Source-Netzwerk-Scanner, der zum Aufklären/Scannen von Netzwerken verwendet wird. Er wird verwendet, um Hosts, Ports und Dienste zusammen mit ihren Versionen über ein Netzwerk zu entdecken. Es sendet Pakete an den Host und analysiert dann die Antworten, um die gewünschten Ergebnisse zu erzielen. Es kann auch zur Host-Erkennung, zur Erkennung von Betriebssystemen oder zum Scannen nach offenen Ports verwendet werden. Es ist eines der beliebtesten Aufklärungswerkzeuge.

Um nmap zu verwenden:

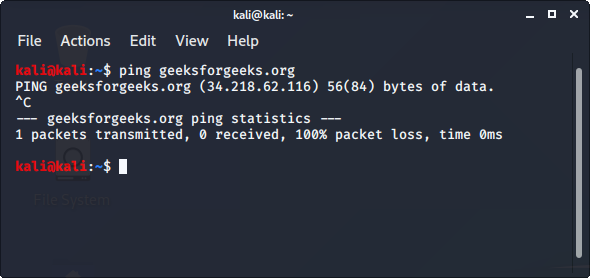

- Pingen Sie den Host mit dem Ping-Befehl an, um die IP-Adresse zu erhalten

ping hostname

- Öffnen Sie das Terminal und geben Sie dort den folgenden Befehl ein:

nmap -sV ipaddress

- Ersetzen Sie die IP-Adresse durch die IP-Adresse des Hosts, den Sie scannen möchten.

- Es werden alle erfassten Details des Hosts angezeigt.

Wenn Sie mehr wissen möchten, können Sie hier mehr lesen.

Burp Suite

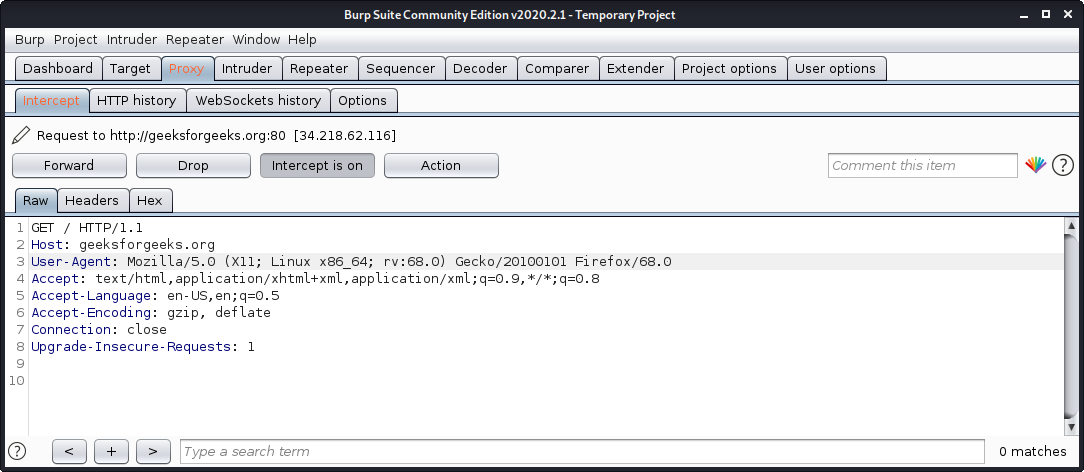

Burp Suite ist eine der beliebtesten Software zum Testen der Sicherheit von Webanwendungen. Sie wird als Proxy verwendet, so dass alle Anfragen des Browsers mit dem Proxy durch sie hindurchgehen. Und während die Anfrage durch die Burp Suite läuft, erlaubt sie uns, Änderungen an diesen Anfragen nach unseren Bedürfnissen vorzunehmen, was gut für das Testen von Schwachstellen wie XSS oder SQLi oder sogar jeder Schwachstelle im Zusammenhang mit dem Web ist.

Kali Linux kommt mit der Burp Suite Community Edition, die kostenlos ist, aber es gibt eine kostenpflichtige Edition dieses Tools, die als Burp Suite Professional bekannt ist und viele Funktionen im Vergleich zur Burp Suite Community Edition hat.

Um burpsuite zu verwenden:

- Lesen Sie dies, um zu erfahren, wie Sie burp suite einrichten.

- Öffnen Sie das Terminal und geben Sie dort „burpsuite“ ein.

- Gehen Sie zur Registerkarte Proxy und schalten Sie den Interceptor-Schalter ein.

- Nun rufen Sie eine beliebige URL auf und man kann sehen, dass die Anfrage abgefangen wird.

Wireshark

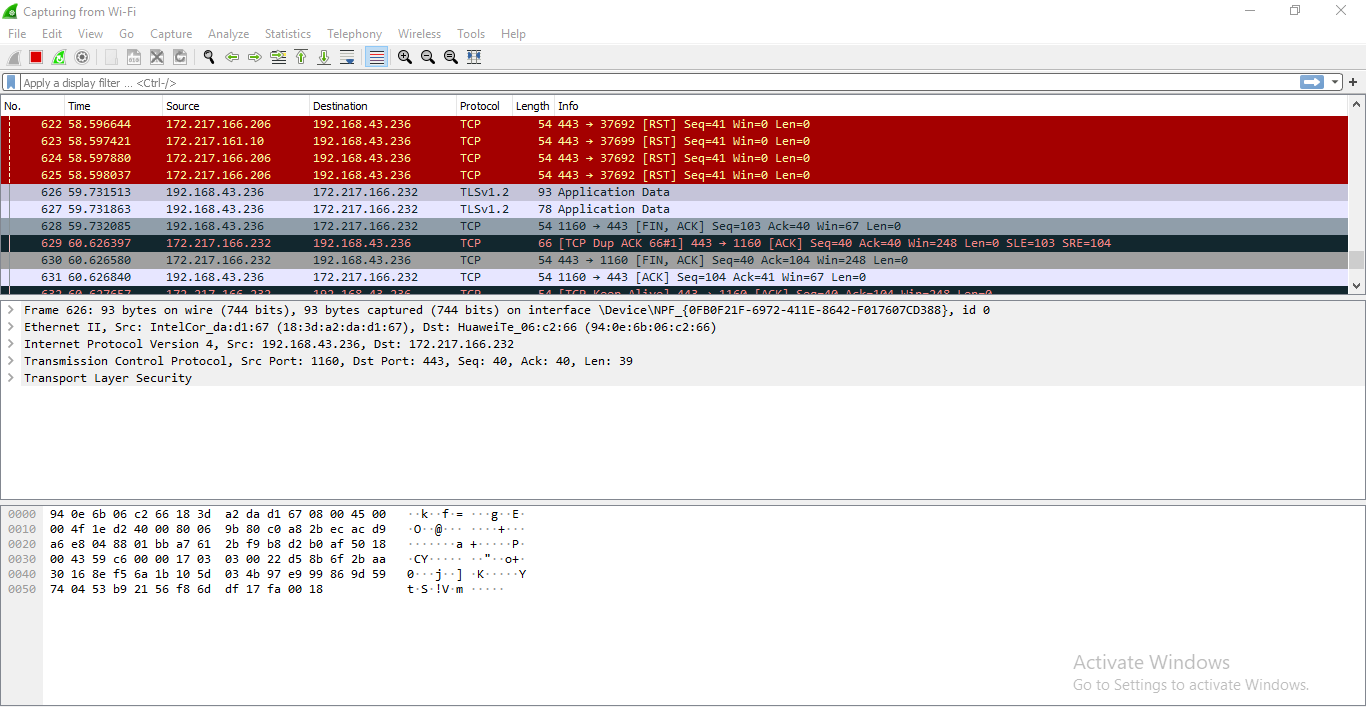

Wireshark ist ein Netzwerksicherheitstool, das verwendet wird, um Daten zu analysieren oder mit ihnen zu arbeiten, die über ein Netzwerk gesendet werden. Es wird verwendet, um die über ein Netzwerk übertragenen Pakete zu analysieren. Diese Pakete können Informationen wie die Quell- und Ziel-IP, das verwendete Protokoll, die Daten und einige Header enthalten. Die Pakete haben in der Regel die Erweiterung „.pcap“, die mit dem Tool Wireshark gelesen werden kann. Lesen Sie hier, wie Sie Wireshark einrichten und konfigurieren.

Um Wireshark zu verwenden:

- Öffnen Sie Wireshark und laden Sie eine Demo-pcap-Datei von hier herunter

- Drücken Sie „ctrl+o“, um eine pcap-Datei in Wireshsark zu öffnen.

- Nun kann man sehen, dass es die Liste der Pakete zusammen mit den Headern dieser Pakete anzeigt.

Metasploit Framework

Metasploit ist ein Open-Source-Tool, das von Rapid7 technologies entwickelt wurde. Es ist eines der weltweit am häufigsten verwendeten Frameworks für Penetrationstests. Es enthält eine Vielzahl von Exploits, um die Schwachstellen in einem Netzwerk oder Betriebssystem auszunutzen. Metasploit arbeitet in der Regel über ein lokales Netzwerk, aber wir können Metasploit für Hosts über das Internet mittels „Port Forwarding“ verwenden. Grundsätzlich ist Metasploit ein CLI-basiertes Tool, aber es gibt auch ein GUI-Paket namens „armitage“, das die Verwendung von Metasploit bequemer und praktikabler macht.

Um Metasploit zu verwenden:

- Metasploit wird mit Kali Linux vorinstalliert

- Geben Sie einfach „msfconsole“ im Terminal ein.

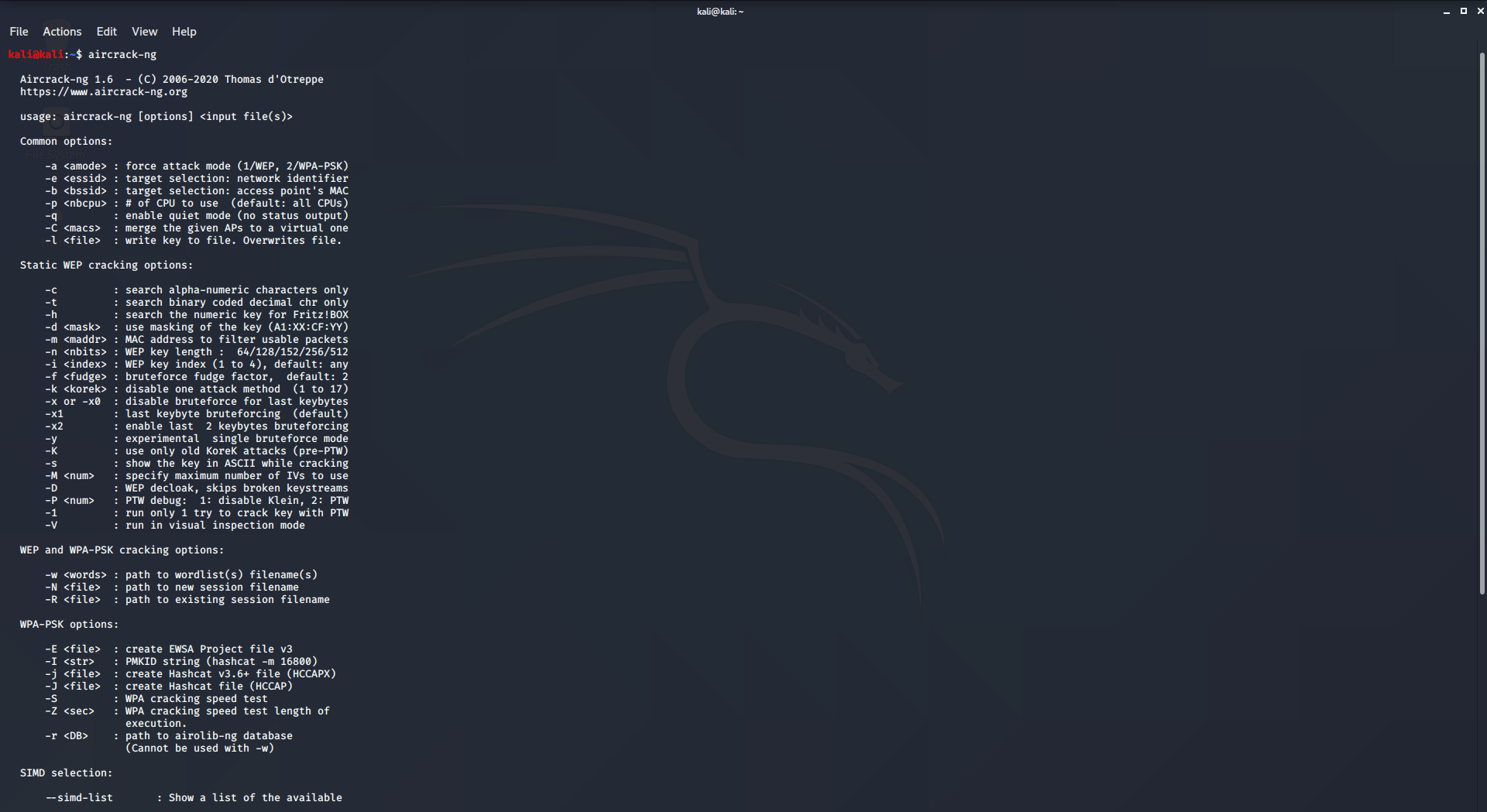

aircrack-ng

Aircrack ist ein All-in-One-Packet-Sniffer, WEP- und WPA/WPA2-Cracker, Analysetool und ein Hash-Capturing-Tool. Es ist ein Tool, das für Wifi-Hacking verwendet wird. Es hilft beim Erfassen des Pakets und beim Auslesen der Hashes und sogar beim Knacken dieser Hashes durch verschiedene Angriffe wie Wörterbuchangriffe. Es unterstützt fast alle aktuellen drahtlosen Schnittstellen.

Um aircrack-ng zu verwenden:

- aircrack-ng kommt vorkompiliert mit Kali Linux.

- Geben Sie einfach aircrack-ng im Terminal ein, um es zu verwenden.

6. Netcat

Netcat ist ein Netzwerk-Tool, das mit Ports arbeitet und Aktionen wie Port-Scanning, Port-Listening oder Port-Umleitung durchführt. Dieser Befehl wird sogar zum Netzwerk-Debugging oder sogar zum Testen von Netzwerk-Dämonen verwendet. Dieses Tool wird als das Schweizer Taschenmesser der Netzwerk-Tools angesehen. Es kann sogar verwendet werden, um TCP-, UDP- oder UNIX-Domain-Sockets zu bedienen oder Remote-Verbindungen zu öffnen und vieles mehr.

Um netcat zu verwenden:

- Netcat wird mit Kali Linux vorinstalliert.

- Geben Sie einfach „nc“ oder „netcat“ in das Terminal ein, um das Tool zu verwenden.

- Um Port-Listening durchzuführen, geben Sie die folgenden Befehle in zwei verschiedene Terminals ein.

nc -l -p 1234

nc 127.0.0.1 1234

Lesen Sie dies für weitere Informationen über das Tool netcat.

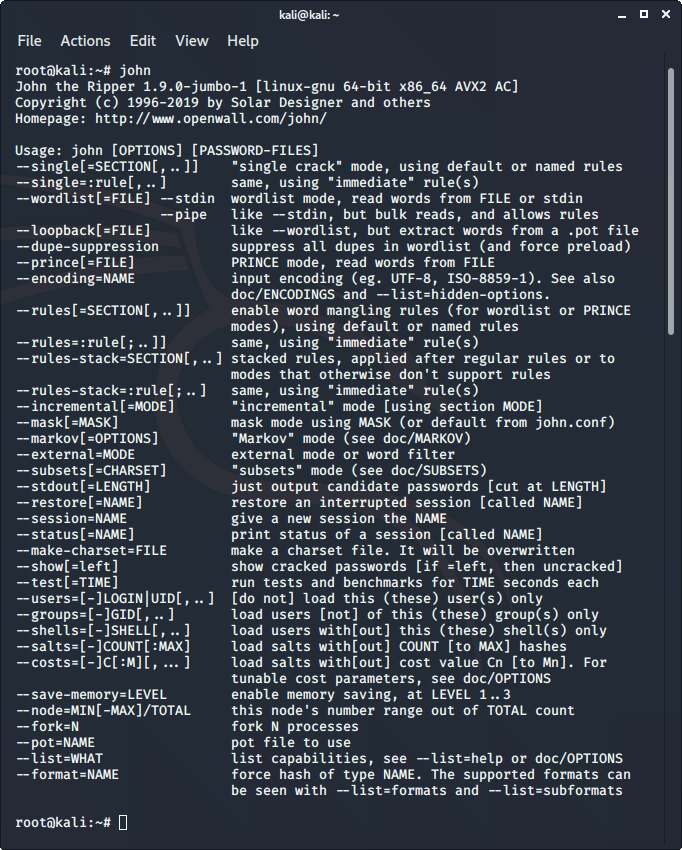

John the Ripper

John the Ripper ist ein großartiges Tool zum Knacken von Passwörtern mit Hilfe einiger bekannter Brute-For-Attacken wie Wörterbuchattacken oder benutzerdefinierten Wortlistenattacken usw. Es wird sogar verwendet, um die Hashes oder Passwörter für die gezippten oder komprimierten Dateien und sogar gesperrte Dateien als auch zu knacken. Es hat viele verfügbare Optionen zum Knacken von Hashes oder Passwörtern.

Um John the Ripper zu verwenden:

- John the Ripper wird in Kali Linux vorinstalliert.

- Geben Sie einfach „john“ in das Terminal ein, um das Tool zu verwenden.

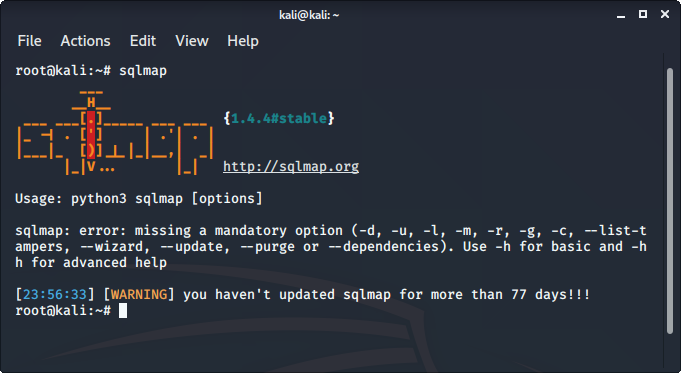

sqlmap

sqlmap ist eines der besten Tools, um SQL-Injection-Angriffe durchzuführen. Es automatisiert einfach den Prozess des Testens eines Parameters auf SQL-Injection und automatisiert sogar den Prozess der Ausnutzung des verwundbaren Parameters. Es ist ein großartiges Tool, da es die Datenbank selbst erkennt, so dass wir nur eine URL angeben müssen, um zu prüfen, ob der Parameter in der URL verwundbar ist oder nicht, wir könnten sogar die angeforderte Datei verwenden, um auf POST-Parameter zu prüfen.

Um das Tool sqlmap zu verwenden:

- sqlmap ist in Kali Linux vorinstalliert

- Geben Sie einfach sqlmap im Terminal ein, um das Tool zu verwenden.

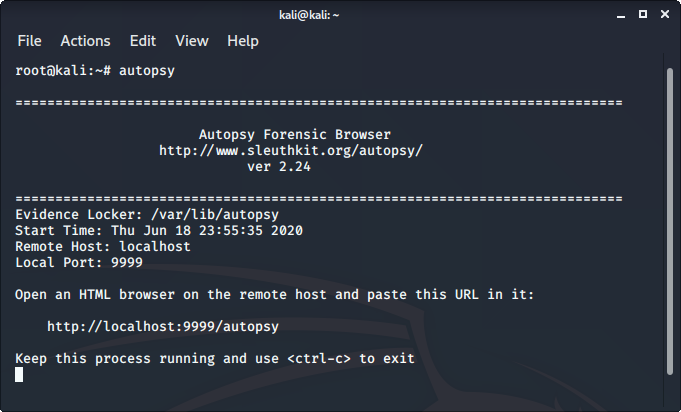

Autopsy

Autopsy ist ein digitales Forensik-Tool, das zum Sammeln von Informationen aus der Forensik verwendet wird. Oder anders gesagt, dieses Werkzeug wird verwendet, um Dateien oder Protokolle zu untersuchen, um zu erfahren, was genau mit dem System gemacht wurde. Es könnte sogar als Wiederherstellungssoftware verwendet werden, um Dateien von einer Speicherkarte oder einem USB-Stick wiederherzustellen.

Um das Autopsy-Tool zu verwenden:

- Autopsy ist in Kali Linux vorinstalliert

- Geben Sie einfach „autopsy“ in das Terminal ein.

- Nun besuchen Sie http://localhost:9999/autopsy, um das Tool zu nutzen.

Social Engineering Toolkit

Social Engineering Toolkit ist eine Sammlung von Tools, die zur Durchführung von Social-Engineering-Angriffen verwendet werden können. Diese Tools nutzen und manipulieren menschliches Verhalten zum Sammeln von Informationen. Es ist ein großartiges Werkzeug, um Webseiten zu phishen.

Um das Social Engineering Toolkit zu verwenden

- Social Engineering Toolkit wird mit Kali Linux vorinstalliert

- Geben Sie einfach „setoolkit“ im Terminal ein.

- Stimmen Sie den Nutzungsbedingungen zu, um das Social Engineering Toolkit zu nutzen.