¡Reinicia tu router! Ese es el consejo que lanzó el 25 de mayo de 2018 una de las agencias policiales más conocidas del mundo: el Buró Federal de Investigación de Estados Unidos (FBI). Pero, ¿deberías seguir este consejo? Y si lo sigues, ¿sabes cómo hacerlo de forma segura? Este artículo ofrece algunas respuestas, tanto largas como cortas.

Aquí hay ocho respuestas cortas, para aquellos que ya saben qué es un router, qué significa un reinicio del router y tienen experiencia realizando un reinicio del router. Si necesita refrescar sus conocimientos sobre lo que hacen los routers y cómo encajan en su red, desplácese hacia abajo hasta: ¿Qué es un router?

- ¿Qué ocurre? Hasta 500.000 routers en más de 50 países se han visto comprometidos por un malware apodado VPNFilter.

- ¿Qué debo hacer? Reiniciar el router -apagarlo, esperar 30 segundos y volver a encenderlo- ayudará a derrotar este particular malware.

- ¿Quién está afectado? Esta amenaza afecta principalmente a los routers de pequeñas oficinas y oficinas domésticas (SOHO). Al final del artículo se encuentra una lista de los modelos que se sabe que están afectados.

- ¿Qué pasa si mi router no está en la lista? Todavía puede estar en riesgo de VPNFilter, por lo que el consejo actual es que todos los routers SOHO se reinicien.

- ¿Es un reinicio lo mismo que un reset? NO. Un reinicio borra la información de configuración y devuelve el router a los valores predeterminados de fábrica. No reinicie su router a menos que sepa cómo configurarlo y tenga un registro de la información de configuración, por ejemplo, la contraseña de administrador, el SSID, etc. (consulte el resto del artículo para obtener más detalles).

- ¿Qué pasa si mi router es suministrado por mi ISP? Debe ponerse en contacto con ellos para que le den instrucciones si no le han alertado ya y le han proporcionado instrucciones.

- ¿Qué otras medidas defensivas puedo tomar? Considere la posibilidad de actualizar su router al último firmware, cambiar la contraseña por defecto y desactivar la administración remota. Al final del artículo hay una tabla de enlaces con instrucciones para realizar esta labor en routers conocidos de riesgo, junto con enlaces sobre cómo restablecerlos a sus valores de fábrica.

- ¿Detecta ESET este malware? Sí, se detecta como Linux/VPNFilter. Sin embargo, ESET recomienda que sigas adelante y reinicies tu router – sigue leyendo para obtener más detalles.

- ¿Qué es un router?

Aunque los snobs de la tecnología pueden jadear ante la idea de que todavía hay gente en el planeta que no sabe lo que es un router, voy a proporcionar una breve descripción de todos modos. Conozco a muchas personas brillantes y bien formadas que han utilizado Internet en su casa o en su pequeña empresa a través de un router durante muchos años sin necesidad de saber nunca qué es o cómo funciona. Algunas de estas personas se sorprenden ahora al saber que, no sólo su router es un ordenador, sino que es un ordenador que los delincuentes pueden intentar explotar de numerosas maneras.

El término router proviene del hecho de que estos dispositivos dirigen el tráfico entre redes: literalmente, enrutan los datos de un dispositivo digital a otro. Por ejemplo, cuando usted utiliza su ordenador portátil en su casa para leer su correo electrónico, los mensajes suelen llegar a su ordenador portátil a través del equipo que venía con su servicio de Internet, o que usted adquirió cuando configuró el servicio de Internet.

Aunque hay muchas configuraciones posibles de equipos, la mayoría incluyen las siguientes funciones: módem, router, punto de acceso Wi-Fi (inalámbrico). Como se muestra en este diagrama, estas funciones pueden ser realizadas por dispositivos separados, o pueden combinarse en una sola caja:

El módem toma la señal de su ISP (proveedor de servicios de Internet) y la convierte en tráfico de red estándar (Ethernet). Cuando tu correo electrónico entrante llega al router, éste decide hacia dónde dirigirlo. En los «viejos tiempos», antes del Wi-Fi, había un cable Ethernet que iba desde el router (o módem/router) hasta el portátil. Hoy en día, muchos hogares y pequeñas oficinas utilizan conexiones inalámbricas. En ese caso, el tráfico, como ese correo electrónico que llega a su portátil, o a su tableta, o a su smartphone, se enruta a través del punto de acceso inalámbrico.

(La mayoría de los equipos de conexión a Internet de los hogares y pequeñas oficinas de hoy en día admiten tanto conexiones inalámbricas como por cable, por lo que puede haber un cable desde su router hasta su impresora o un almacenamiento conectado a la red (NAS); muchos televisores inteligentes utilizan una conexión enrutada por cable para transmitir vídeo desde Internet.)

Está claro que el router hace mucho trabajo: gestiona el tráfico que va desde el correo electrónico hasta la navegación web, la impresión, la transmisión de música y vídeo, y permite los juegos en línea. Un router es también la forma en que la mayoría de los dispositivos de IoT (Internet de las cosas) se conectan a Internet, cosas como termostatos inteligentes, sistemas de alarma y cámaras de seguridad.

Para hacer todo ese trabajo, se requiere potencia de cálculo. Por eso los routers han evolucionado hasta convertirse en sistemas informáticos especializados por derecho propio; lo que nos lleva al consejo del FBI sobre el reinicio de los routers.

¿Qué dijo el FBI sobre los routers?

El 25 de mayo, el FBI emitió un comunicado con este titular: «Actores cibernéticos extranjeros apuntan a routers y dispositivos de red de hogares y oficinas en todo el mundo». Esto fue en respuesta al descubrimiento de que «ciberactores» habían utilizado código malicioso (malware) para comprometer un montón de routers y otros equipos, como dispositivos NAS.

En este contexto, el término «comprometer» significa que estos «ciberactores» ejecutaron su código en los dispositivos de las personas sin su permiso. Este malware, que tiene la capacidad de recopilar la información que fluye a través del dispositivo, pero también puede inutilizarlo, ha sido bautizado como VPNFilter por los investigadores del grupo de inteligencia de amenazas Talos de Cisco (su primer informe sobre VPNFilter tiene muchos de los detalles técnicos).

Afortunadamente, la parte de VPNFilter que podría utilizarse para espiar el tráfico de tu router, y/o inutilizar el dispositivo, puede eliminarse con ese clásico movimiento de TI: apagarlo y volverlo a encender. Así que el FBI emitió esta recomendación:

«El FBI recomienda a cualquier propietario de routers para pequeñas oficinas y oficinas domésticas que encienda (reinicie) los dispositivos»

Como ya sabrá, arrancar es el término técnico para encender un dispositivo informático, activando así el código básico que se almacena en los chips del dispositivo. El primer código que se ejecuta es el almacenado en lo que llamamos «firmware», lo que significa que se considera parte del hardware. Piensa que el código del firmware es difícil de cambiar (en algunos casos es prácticamente imposible).

El siguiente código que se ejecuta en el proceso de arranque es el que se ha almacenado en algo llamado memoria no volátil, un tipo de memoria que retiene los datos incluso cuando el dispositivo está apagado. Esto es diferente de la memoria volátil, el tipo de memoria normal que se borra cuando se apaga el ordenador (o sufre un apagón).

Recuerde, su router es un ordenador, con firmware y memoria, tanto volátil como no volátil. Cuando un router se ve comprometido por el malware VPNFilter, se cargan trozos de código malicioso en la memoria volátil. Reiniciar o apagar el router lo borrará, y eso es lo que el FBI quiere que hagas.

Para algunas personas la forma más fácil de reiniciar el router es desenchufar la fuente de alimentación, esperar 30 segundos y volver a enchufarlo. Como alternativa, puede haber un interruptor de encendido/apagado en la parte posterior del router, en cuyo caso puede utilizarlo para apagarlo, esperar 30 segundos y volver a encenderlo. Sin embargo, no debería hacer eso a menos que esté seguro de que el interruptor que está utilizando es el de encendido/apagado.

Reinicio vs. reinicio

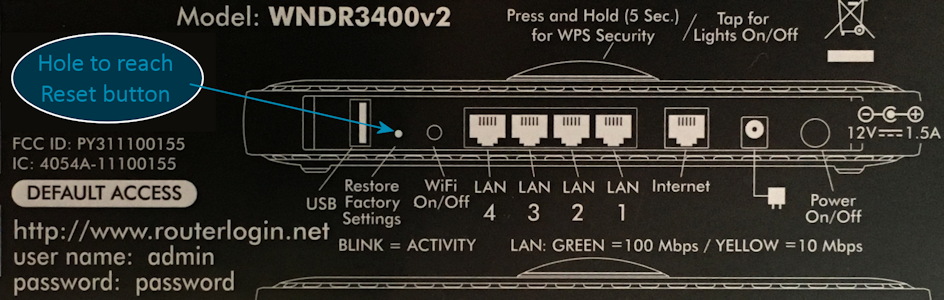

¿Cómo puede estar confundido sobre el interruptor de encendido/apagado? Algunos routers tienen varios interruptores; por ejemplo, el router que tengo ahora mismo en mi mesa tiene un botón de encendido/apagado «Wi-Fi», así como un interruptor de encendido y algo llamado botón WPS. Además, es posible que tu router tenga un interruptor de reinicio o un botón de «Restauración de la configuración de fábrica». Reiniciar su router y, por lo tanto, restaurarlo a la configuración de fábrica es muy diferente de reiniciarlo.

Realizar un reinicio borrará tanto la memoria volátil como la memoria no volátil. Esta última es donde su router almacena cualquier cambio que haya realizado en su configuración. Por ejemplo, la mayoría de los routers vienen con un nombre de administrador y una contraseña por defecto que deberías cambiar para evitar que los atacantes se hagan con él. ¿Cómo podrían hacerlo? Porque los nombres de usuario y las contraseñas por defecto son ampliamente conocidos. Suelen estar impresos en la parte trasera del router y pueden descubrirse a través de una búsqueda en Google basada en su número de modelo. Por ejemplo, en mi escritorio tengo un Netgear WNDR3400:

Este modelo, como muchos otros, tiene un panel de control basado en un navegador que puedes utilizar desde tu ordenador (normalmente usando una URL como http://192.168.1.1). La interfaz le permite cambiar cualquier configuración que luego se almacena en la memoria no volátil del router. El panel de control de mi router tiene este aspecto:

Nota que he difuminado los ajustes de nombre de usuario y contraseña y SSID (el nombre del punto de acceso inalámbrico). También los he anotado en un papel para que, cuando reinicie el router, pueda volver a introducir los ajustes y restaurar la configuración.

¿Por qué querría realizar un reinicio del router? Cuando su router se ve comprometido por el malware VPNFilter, parte del código se escribe en la memoria no volátil, por lo que no desaparece cuando simplemente se reinicia. Ese código restante permite al dispositivo llegar a un dominio web después de un reinicio y descargar malware fresco en la memoria … excepto que el FBI ahora controla ese dominio. Así que, aunque no haya eliminado el código VPNFilter de la memoria no volátil, actualmente se impide que descargue malware fresco.

¿Cómo se realiza un reinicio del router?

Tomar el control de un dominio de malware se llama «sinkholing» y esto fue un trabajo inteligente del FBI. Sin embargo, puede decidir que quiere reiniciar su router de todos modos. Esto debería eliminar lo último del código VPNFilter del dispositivo.

La forma de realizar el reinicio varía según la marca y el modelo. Le sugiero encarecidamente que vaya al sitio web del fabricante del router y obtenga las instrucciones de allí, específicas para su modelo. Ten cuidado si decides buscar en Google las instrucciones para tu dispositivo porque puede haber intentos de envenenar los resultados de búsqueda relacionados con este tema. Puedes restringir los resultados a las páginas que se encuentran en el sitio web del fabricante utilizando el parámetro «site» de esta manera: Netgear WNDR3400 factory reset site:netgear.com.

Lo que sigue es una guía genérica que utilizas bajo tu propia responsabilidad.

Para muchos routers la operación de reseteo es algo más que pulsar un interruptor, implica el clásico «póker de clips» y un pequeño agujero en el dispositivo. Es posible que en la documentación del fabricante se haga referencia a esta operación como «Restablecer la configuración de fábrica» o algo similar. Suele estar impreso en la parte trasera del dispositivo, junto con los valores por defecto, así:

Para proceder al restablecimiento, primero asegúrese de:

- Conoce el nombre de usuario y la contraseña por defecto del dispositivo porque los necesitará para acceder a él después del restablecimiento.

- Has registrado cualquier ajuste que hayas realizado en la configuración de fábrica, como el cambio de la contraseña del router, así como el nombre y la contraseña del SSID inalámbrico.

- El router está encendido.

- Has avisado a todos los que están utilizando la red para que guarden su trabajo.

- El router está desconectado de Internet (si el restablecimiento revierte la contraseña del router a un valor predeterminado conocido y el router está en Internet, se convierte instantáneamente en un objetivo blando).

- Inserta suavemente el póker en el orificio de reseteo, donde puedes sentir que aprieta un botón.

- Mantén pulsado el botón durante 10 segundos

- Suéltalo.

Ahora coge tu utensilio para pinchar -un clip enderezado, o algo similar, como el alfiler que tienes con tu smartphone o tablet para reventar la tarjeta microSD o la bandeja SIM- y sigue estos tres pasos para realizar el reseteo:

Esto hará que las luces del router parpadeen mucho, pero al cabo de un minuto aproximadamente se calmarán. Sin embargo, antes de volver a conectar el router a Internet debe iniciar sesión en el router para cambiar la contraseña de administrador del router de la predeterminada y realizar otros cambios, como configurar el nombre y la contraseña del SSID inalámbrico.

Resumen

Resumiendo: el malware VPNFilter supone una grave amenaza para la seguridad y la disponibilidad de las redes de pequeñas oficinas y oficinas domésticas. Incluso si no está utilizando uno de los routers de la lista siguiente, debe tomar medidas. La siguiente es la respuesta mínima:

- Si su router es suministrado por su ISP, apáguelo y vuélvalo a encender, y luego compruebe si su ISP le da más consejos.

- Si es propietario/mantenedor de un router, reinícielo, cambie la contraseña por defecto y compruebe si hay alguna actualización de firmware disponible por parte del fabricante del router; si es así, instálela.

- Desconecta el router de Internet y realiza un reinicio del router.

- Vuelve a instalar el firmware más reciente.

Si eres una persona que sabe manejarse con el hardware de la red también puedes hacer lo siguiente:

Para una protección continua -y con suerte, no hace falta decirlo hoy en día- necesitas ejecutar un software de seguridad de buena reputación en todos tus dispositivos conectados a la red como portátiles, PCs, Macs, tabletas Android, smartphones, y sí, incluso tu smart TV.

Además, todo el mundo debería estar atento a más noticias sobre VPNFilter y otros códigos maliciosos que se dirigen a dispositivos conectados a la red. Espero que ya estés siguiendo WeLiveSecurity. También puedo recomendar: Krebs On Security, Security Week, Bleeping Computer y Morning Cybersecurity.

Por último, si quieres que tu gobierno haga más para prevenir ataques como este en el futuro -y creo firmemente que los gobiernos podrían hacer mucho más- considera enviar un mensaje a tus representantes electos exigiendo que se tomen medidas.

Recursos

Enlaces a instrucciones y actualizaciones de los proveedores de routers afectados.

Restablecer los valores de fábrica Actualizar al último firmware Cambiar la contraseña por defecto Desactivar el administrador remoto Aviso Linksys Reiniciar Actualizar Cambiar Desactivar Actualización de malware de VPNFilter MikroTik Restablecimiento Actualización Cambio Desactivación Declaración oficial de VPNFilter NetGear Restablecimiento Actualización Cambio Desactivación Aviso de seguridad sobre el malware VPNFilter en algunos routers QNAP Reiniciar Actualizar Cambiar Aviso de seguridad sobre el malware VPNFilter Aviso de seguridad sobre el malware VPNFilter TP-Link Restablecer Actualizar Cambiar Desactivar Seguridad del malware VPNFilter Lista de modelos de routers que se sabe que están en riesgo (pero podría haber más)

Linksys: E1200, E2500, WRVS4400N

Versiones de routers Mikrotik para Cloud Core Routers: 1016, 1036, 1072

Netgear: DGN2200, R6400, R7000, R8000, WNR1000, WNR2000

QNAP: TS251, TS439 Pro, otros dispositivos NAS de QNAP con software QTS

TP-LINK: R600VPN

Más artículos sobre routers en WeLiveSecurity:

Cinco formas de comprobar si tu router está configurado de forma segura

¿Cómo asegurar tu router para evitar las amenazas del IoT?

Asegura tu router: Cómo ayudar a prevenir el próximo secuestro de Internet

Descubierto un agujero de seguridad para robar contraseñas en muchos routers Netgear

La Comisión Federal de Comercio (FTC) sobre privacidad y seguridad en el IoT señala los fallos de los routers y cámaras web de D-Link

El CERT advierte que los routers Netgear pueden ser fácilmente explotados

900.000 alemanes se quedan sin conexión, al explotarse un fallo crítico en los routers